Insights dos Especialistas

CoomingProject Ransomware

O CoomingProject ransomware é um grupo pouco conhecido de malware que realiza ataques duplos de extorsão. Além de encriptar os dados das vítimas, os hackers roubam e ameaçam expor publicamente a informação se os requisitos de negociação não forem cumpridos. Vale a pena notar que a negociação com o grupo não é recomendada, uma vez que não há garantia da

Ransomware KelvinSecurity

O KelvinSecurity ransomware pertence a uma família de resgates muito específica e nem sempre maliciosa. O termo “Hacker” é provavelmente familiar para si, mas pode não ter ouvido falar das categorias em que estes ciberperitos se enquadram. Chamamos-lhes Black Hat, White Hat e Grey Hat. Esta denominação é baseada nos antigos filmes ocidentais que eram proeminentes na cultura popular americana,

SynAck Ransomware

O resgate do SynAck não é particularmente novo. Apareceu pela primeira vez no ano 2017. Nessa altura, a tecnologia utilizada no SynAck ransomware era muito semelhante a outros tipos de ransomware. O grupo por detrás do SynAck ransomware participou fortemente na evolução dos ataques de resgate. De facto, não há muitos relatos de vítimas de ataques de resgate do SynAck

Lilith Ransomware

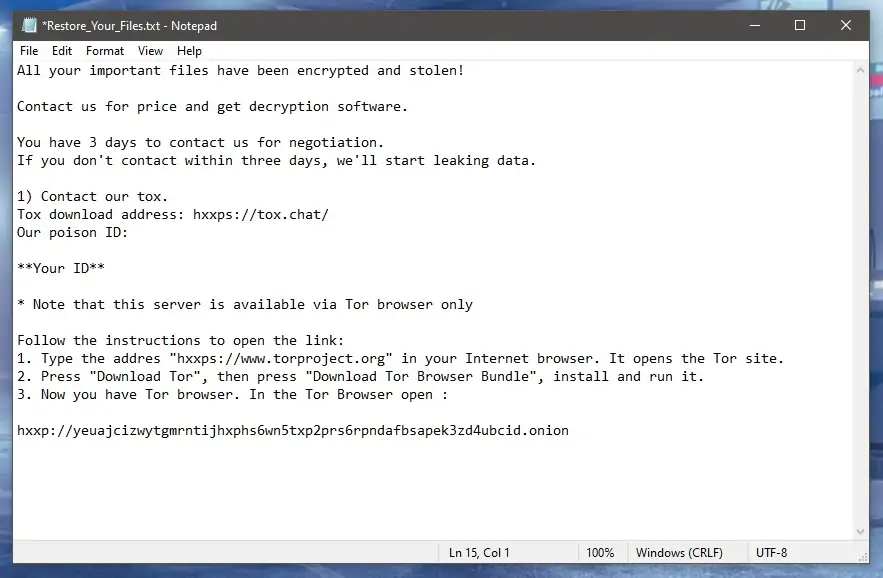

Lilith ransomware foi descoberta em Junho e já tem levado a cabo ataques a empresas usando dupla extorsão. Quando o ransomware é executado, o código de encriptação começa a infectar os ficheiros, acrescentando a extensão “.lilith”, e os dados são roubados e bloqueados. A Lilith visa máquinas que utilizam versões de 64 bits do Windows. Um ficheiro com a nota

0mega Ransomware

0mega é uma nova extensão de ransomware lançada em Maio de 2022. O grupo utiliza estratégias de dupla extorsão, tal como a LockBit e outras famílias de hackers. A dupla extorsão adoptada pelas variantes de ransomware, consiste em, além de cobrar uma taxa para recuperar os ficheiros encriptados, os grupos ameaçam expor os dados da vítima se a negociação não

Red Alert Ransomware

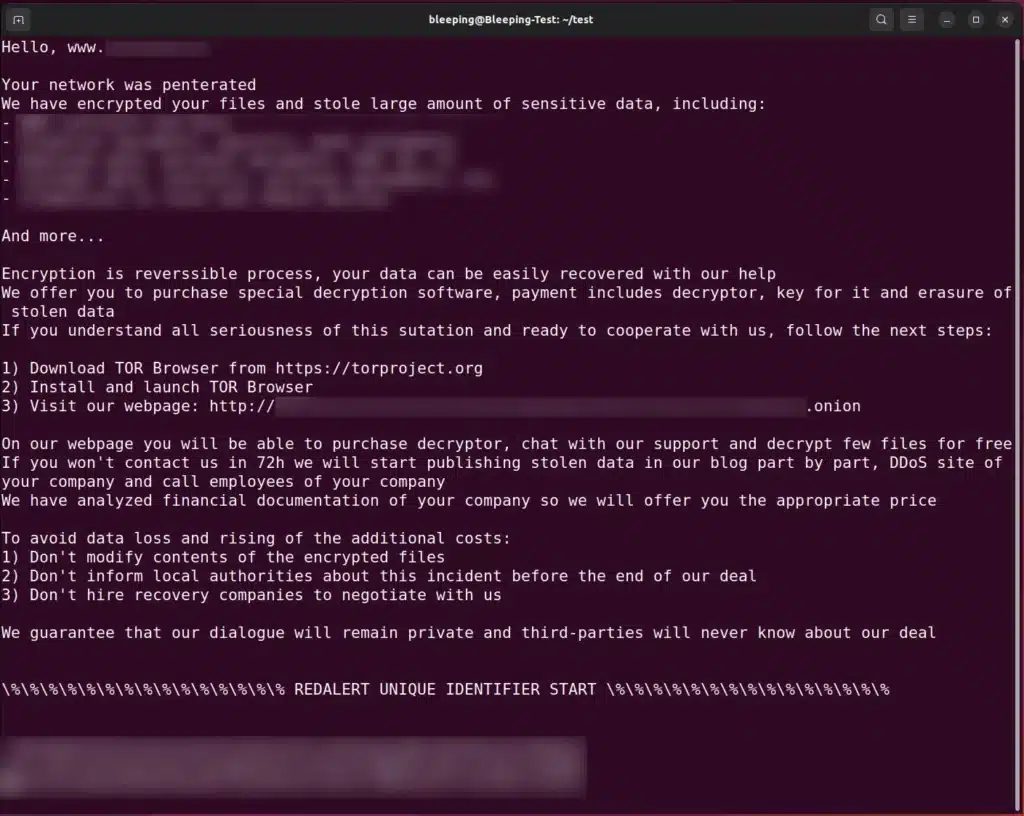

O ransomware Red Alert foi levado ao público a 5 de Julho de 2022 via twitter pela MalwareHunterTeam. De acordo com o próprio website do ransomware, a partir desta data, a Red Alert tinha apenas uma única empresa na sua lista de vítimas. O grupo por detrás dos ataques utilizou duas designações nas suas operações, Red Alert nos seus ataques