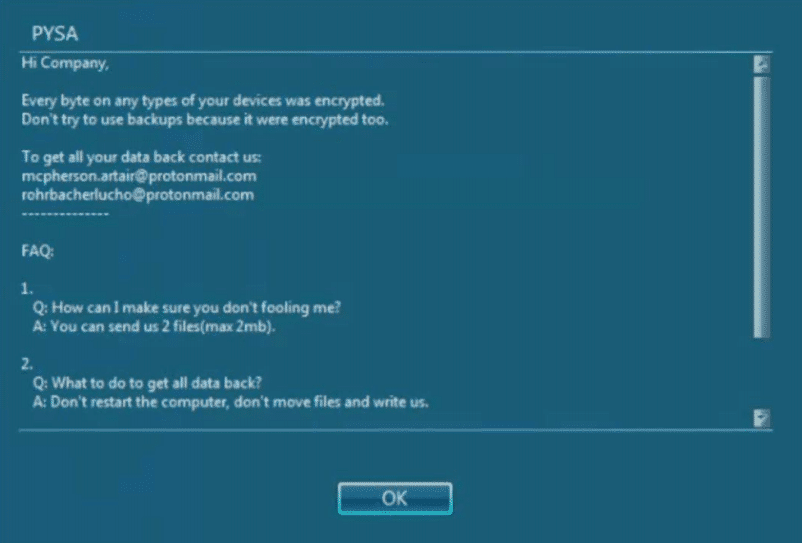

Cyberattaques par Ransomware PYSA

Le PYSA (Protect Your System Amigo) Ransomware ou Mespinoza Ransomware opère efficacement sur Internet depuis longtemps. Il est célèbre pour ses nombreuses attaques. À tel point que le FBI a publié un avertissement sur les dangers de ce ransomware. Il est en activité depuis décembre 2019 et reste actif aujourd’hui. Afin de faire pression sur les victimes pour qu’elles effectuent