Avis d'experts

Xing Team Ransomware

Le Xing Team Ransomware est un groupe relativement nouveau, sa première apparition date de 2021, il est une dérivation d’un ancien malware appelé Mount Locker. Ils ont adopté la tactique de la fuite des fichiers détournés, ces données sont publiées sur le site Dark web du groupe. Ce type de tactique a été appliqué par la grande majorité des groupes

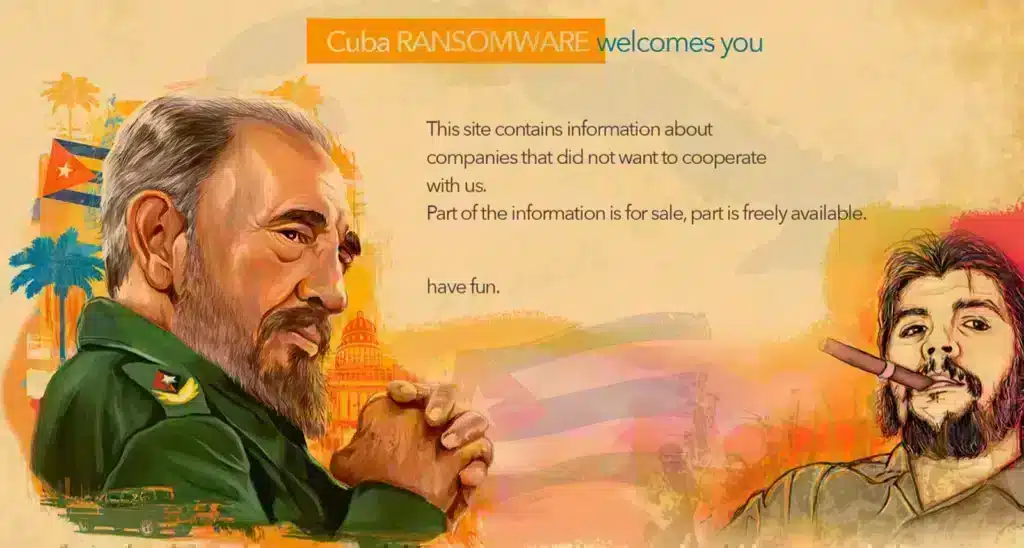

Cuba Ransomware

Cuba Ransomware cible le système d’exploitation Windows. Il a été découvert par Ravi , un chasseur de Ransomware américain. Ses attaques sont menées par le biais de campagnes d’emailing. Les courriels contiennent un lien permettant de “signer” un document de service. La diffusion du malware se fait par le biais de ce document Word chargé d’une macro, qui contient une

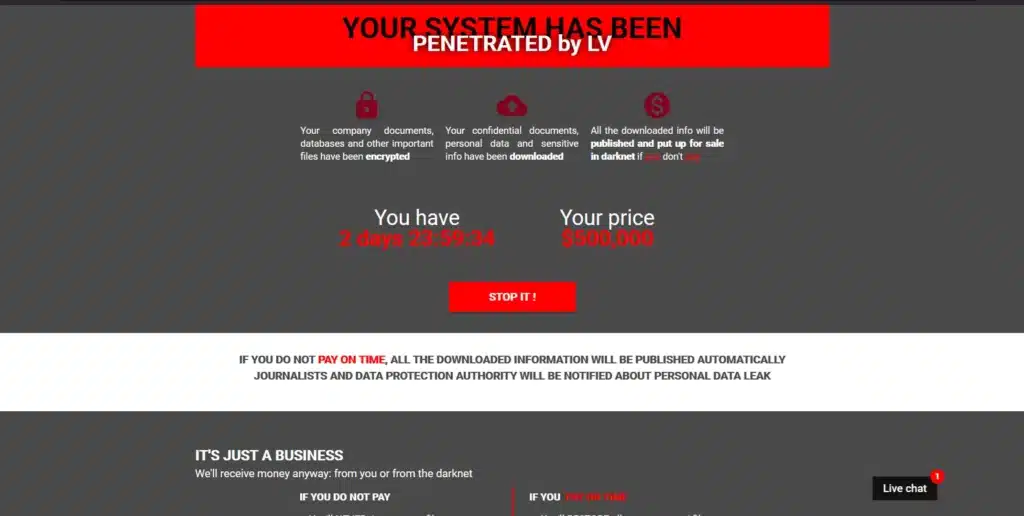

LV Ransomware

La structure du code du ransomware LV est basée sur celle du ransomware REvil Sodinokibi, qui a été le bourreau de nombreuses entreprises après une vague d’attaques aux États-Unis. Après ces attaques, le groupe REvil a cessé ses activités en raison de l’attention portée à ses attaques par le gouvernement américain. On ignore si le groupe a transmis sa structure

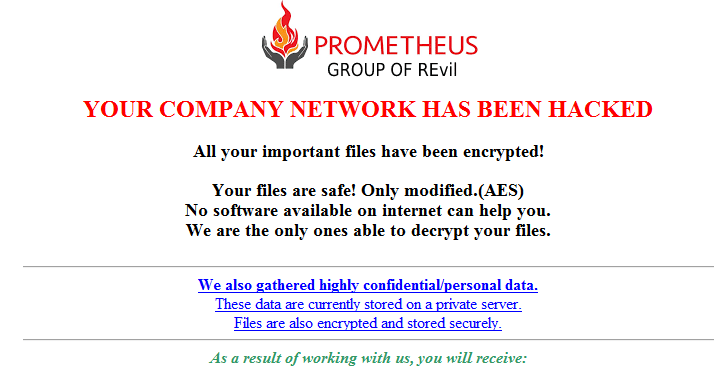

Prometheus Ransomware

Le ransomware Prometheus est apparu pour la première fois en février 2021, le FBI a émis une alerte à son sujet. Il s’agit d’une variante du ransomware Thanos qui prétend être une extension du groupe REvil Sodinokibi, mais il n’existe aucune preuve concrète d’un lien entre les deux groupes. Cette tactique est utilisée par des groupes nouvellement créés qui n’ont

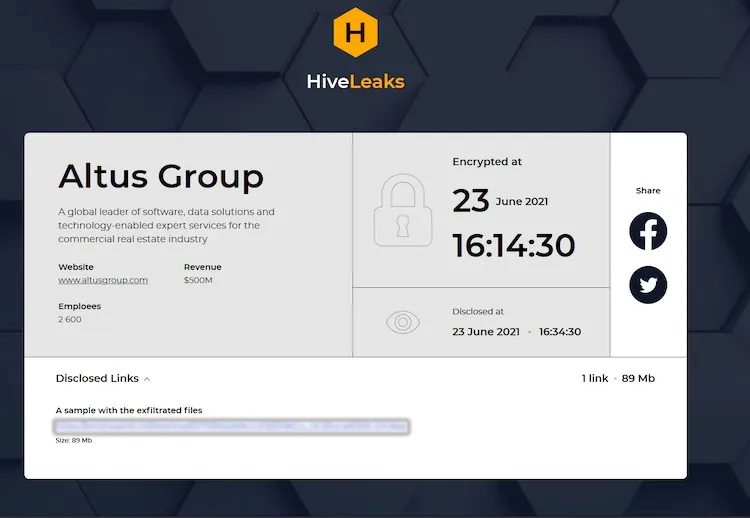

Ransomware HiveLeaks

Une série d’attaques par le ransomware HiveLeaks a attiré l’attention dans le monde entier, le FBI a émis une alerte flash sur les attaques de ce groupe. Cette extension est relativement nouvelle, leur première apparition remonte à juin 2021, ils ont mené une attaque réussie sur Altus Group, une société de développement de logiciels pour l’immobilier commercial, le montant demandé

Ransomware Vice Society

Les attaques par ransomware de Vice Society ont conduit à une mise à jour du code du spouleur d’impression de Windows. Le port utilisé par le groupe pour ses attaques est connu sous le nom de “PrintNightmare”, la mise à jour de Windows visait à fermer ce port. Cette faille se trouvait dans le système d’impression. Après avoir échoué à