Avis d'experts

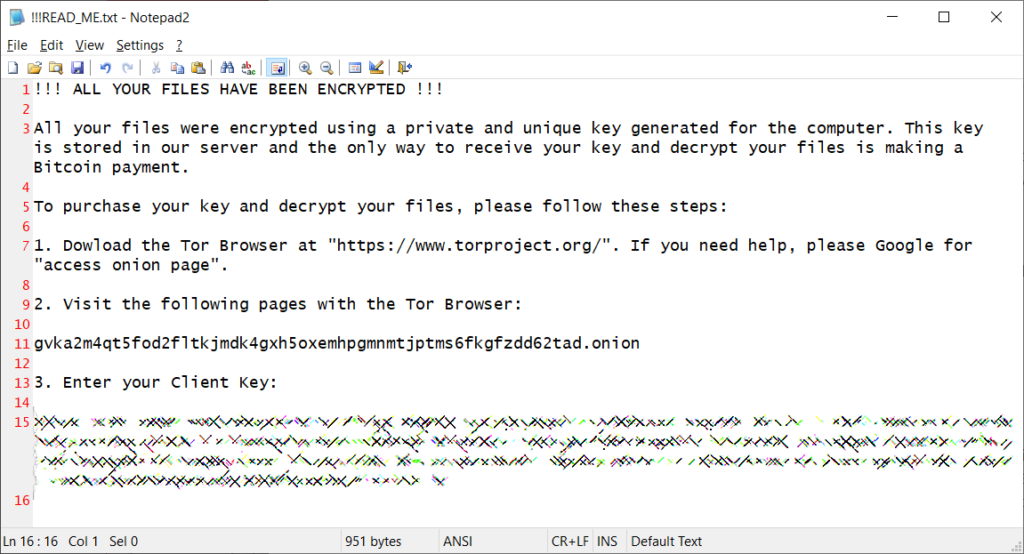

MedusaLocker Ransomware

Le ransomware MedusaLocker cible ses attaques sur les petites et moyennes entreprises. Le groupe a été repéré pour la première fois en septembre 2019, étant remarqué par MalwareHunterTeam. Le ransomware envahit le système à partir de macros, de publicités malveillantes et de sites de torrents. Après son exécution, Medusa commence à chiffrer les fichiers en ajoutant des extensions rendant impossible

LockBit 3.0 Ransomware

Le ransomware LockBit 3.0 est une mise à jour de sa version originale. Et malgré sa sortie récente, il a déjà attiré l’attention avec de nouveaux systèmes de primes aux bugs et l’exposition de l’entreprise. Avec la chute et la désactivation d’autres groupes de ransomware, Cyberthint rapporte que LockBit a gagné en importance, étant responsable de plus de 60 attaques,

Ransomware Xinglocker

Le ransomware Xinglocker mène des attaques depuis sa première apparition vers mai 2021. Il cible les entreprises qui utilisent le système d’exploitation Windows. Après avoir trouvé un accès au système de la victime, que ce soit par le biais de campagnes de courrier électronique, de liens malveillants ou par inadvertance humaine, le logiciel malveillant commence à agir sur les données.

Ransomware HelloKitty

Le ransomware HelloKitty, également connu sous le nom de FiveHands, est devenu très pertinent, au point d’attirer l’attention de la CISA et du FBI. Le groupe a été repéré pour la première fois en décembre 2020 et reste actif à ce jour. Leur attaque la plus médiatisée a été celle de CD Projekt Red, une société de jeux électroniques connue

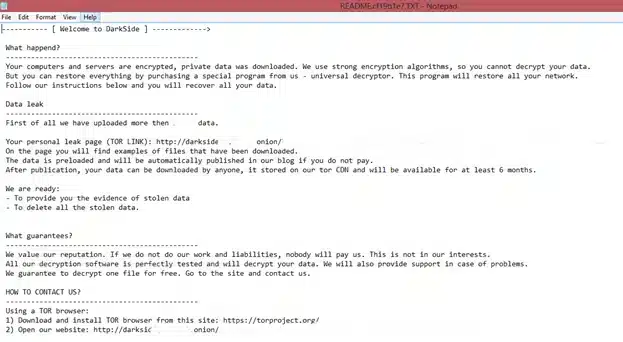

Le Ransomware Darkside

Selon les données, le ransomware Darkside est apparu pour la première fois aux alentours d’août 2020. Depuis lors, le groupe à l’origine des attaques Darkside a ciblé des entreprises de tous les secteurs d’activité dans le monde entier. La vision du Ransomware as a Service (RaaS) se démocratise de plus en plus parmi les cybercriminels. Elle permet à tout détenteur

Ransomware Qlocker

Le ransomware Qlocker a été de nouveau actif avec des vagues d’attaques cette année. Ce ransomware utilise, comme les autres, la stratégie du Ransomware as a Service (RaaS). Cela permet de rendre accessible à tous le pouvoir destructeur d’une attaque par ransomware. La principale cible de Qlocker a été le fabricant spécialisé dans les solutions de stockage en réseau, QNAP.